Une faille affecte le programme d’amorçage GRUB2.

La société Eclypsium indique avoir découvert une nouvelle vulnérabilité permettant de prendre le contrôle quasi-total d’un système sous Windows et principalement Linux. Cette vulnérabilité, intitulée BootHole, touche le programme d’amorçage GRUB2.

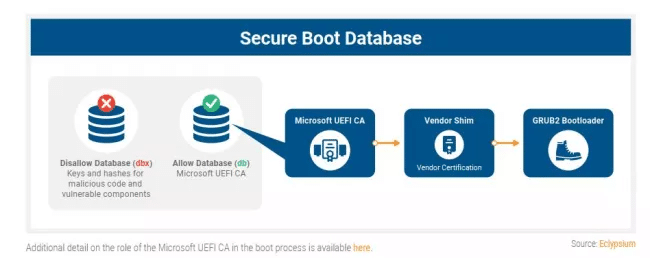

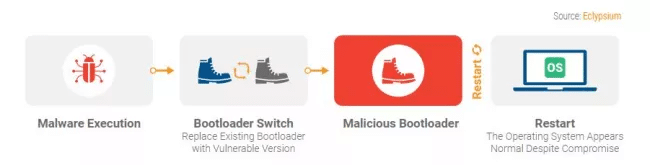

Selon les chercheurs, BootHole exploite une faille dans le fichier de configuration situé dans la partition EFI du périphérique d’amorçage. L’introduction et l’exécution de code malveillant dans ce fichier grub.cfg permet de contourner les protections du Secure Boot pour ensuite altérer GRUB2 par un bootkit.

Un GPU Radeon détourné en transmetteur radio pour voler des données !

Des correctifs déjà déployés

Si la procédure peut s’effectuer à distance et qu’elle a reçu une note CVSS de 8,2 (ce qui signifie un accès quasi-intégral à l’appareil), elle nécessite un bon niveau de connaissance et n’est donc pas à la portée du premier pirate en herbe venu. De plus, comme le fait remarquer “Lordanonymous”, il semble qu’une réinstallation complète du système d’exploitation supprime l’infection. En revanche, il est difficile de détecter une machine corrompue.

Heureusement, des versions corrigées de GRUB2 sont déjà disponibles et en cours de déploiement. Tous les détails sont disponibles dans un PDF fourni par Eclypsium.

“BootHole exploite une faille dans le fichier de configuration situé dans la partition EFI du périphérique d’amorçage. L’introduction et l’exécution de code malveillant dans ce fichier grub.cfg permet de contourner les protections du Secure Boot pour ensuite altérer GRUB2 par un bootkit.”

“la réinstallation du système d’exploitation ne supprime pas l’infection.”

C’est quand même dommage que vous ne précisiez pas qu’une réinstallation complète du système corrige forcement l’infection puisque l’ESP (qui en est la cible) se formate comme n’importe quelle partition. De plus, la réinstallation de Grub après formatage de cette seule partition règle très probablement le problème sans d’autre action à entreprendre.

En bref, faille sévère si vous ne vous apercevez pas de son exploitation mais triviale à corriger. Le mieux aurai été de décrire comment vérifier cette fameuse infection afin de passer de l’information à l’enseignement.

Dans le titre : “….les systèmes Windows et Linux…..” Ensuite l’article ne parle que de Grub2. Windows utilise Grub? Seuls les pc en dual boot avec Grub2 comme chargeur d’amorçage sont ils concernés ?

Article probablement publié trop vite 🤔