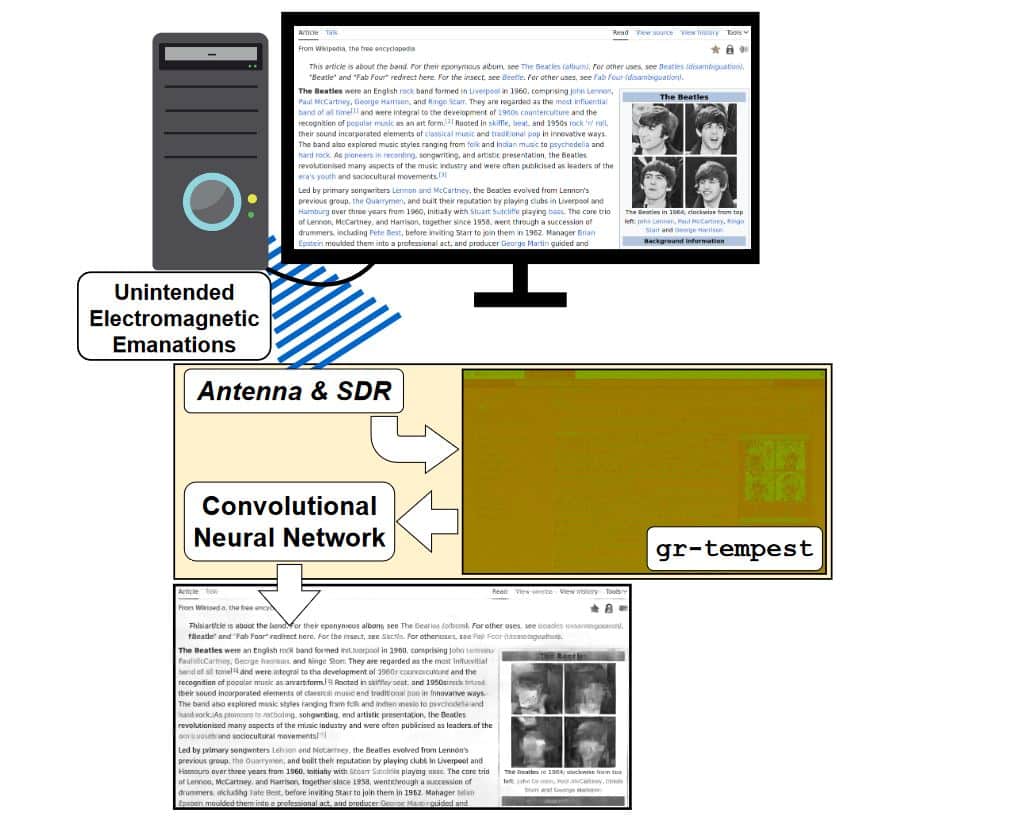

Une méthode d’espionnage permet d’intercepter et de déchiffrer le rayonnement électromagnétique des câbles HDMI et d’obtenir une image de l’écran connecté. Celle-ci est ensuite traitée par l’IA pour en améliorer la qualité et obtenir des informations sensibles.

L’espionnage n’est pas l’apanage des botnets et des cyberattaques visant la France. Cette pratique peut malheureusement toucher de nombreux utilisateurs et les appareils de tous les jours sont autant de points d’accès différents permettant aux pirates de dérober leurs données.

Que ce soit de simples AirPods victimes d’une faille de sécurité ou bien les claviers qui révèlent les mots de passe, la technologie peut s’avérer dangereuse pour la vie privée des utilisateurs. Malheureusement avec l’avènement de l’intelligence artificielle la situation n’est pas prête de s’arranger.

Une équipe de chercheurs uruguayens suggère qu’un simple câble HDMI branché à un écran gamer ou un téléviseur pourrait être utilisé pour espionner son propriétaire. Plus précisément, ils ont découvert une méthode dopée à l’IA qui permet d’intercepter et d’interpréter le rayonnement électromagnétique sans fil émis par un câble HDMI.

L’IA facilite l’espionnage

Déjà utilisée par des pirates dans la nature, pour fonctionner, cette technique se base sur la méthode TEMPEST mise au point lors de la Seconde Guerre mondiale. Le rayonnement est intercepté et l’image brute qui est récupérée est traitée par l’IA afin d’en améliorer la qualité.

Malgré le chiffrement numérique des signaux HDMI le rayonnement pourrait être suffisant pour être détecté sans accès direct. L’IA couplée avec un logiciel de reconnaissance de texte pourrait lire ces flux électromagnétiques avec un taux de précision pouvant atteindre 70%.

Cela peut paraître peu mais cela représente un gain d’efficacité de 60% par rapport aux méthodes utilisées précédemment. Alors que le système HDCP (Protection des contenus numériques haute définition) des câbles HDMI semblait particulièrement résistant, finalement eux aussi sont une source d’espionnage désormais.

Cette méthode représente donc un risque assez important. Elle permettrait de voler des informations sensibles comme les mots de passe sans qu’un accès physique à l’ordinateur soit nécessaire. En revanche l’utilisateur lambda ne serait peut-être pas la cible principale de ce genre d’attaque.

Tous les utilisateurs en danger ?

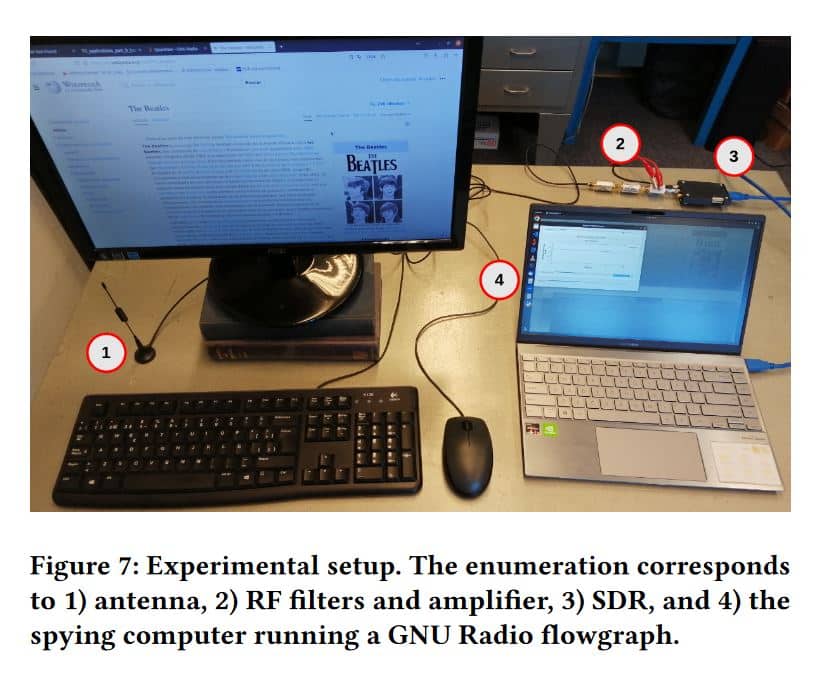

Le matériel nécessaire à l’espionnage n’est pas courant : un laptop avec GPU, une radio logicielle, une antenne et un amplificateur faible bruit. De plus, la technique nécessite malgré tout une certaine proximité avec l’appareil visé.

Les États et les entreprises sont donc plutôt désignés comme les cibles principales de cette méthode. Les chercheurs, en revanche, alertent les employés en télétravail qui pourraient être la cible d’espionnage industriel.

Heureusement, différentes techniques permettent de se prémunir de telles attaques. Ajouter du bruit au signal HDMI permettrait de rendre le déchiffrage bien plus complexe tandis qu’afficher des gradients de couleurs rendrait quasi-nulle toute tentative d’espionnage.

- Les rayonnements émis par les câbles HDMI peuvent être utilisés à des fins d’espionnage.

- Une fois interceptés, ils peuvent être traités par l’IA pour améliorer la qualité de l’image obtenue.

- Cette méthode permettrait de subtiliser des informations sensibles comme les mots de passe.

Source : Arxiv.org

“Malgré le chiffrement numérique des signaux HDMI le rayonnement pourrait être suffisant pour être détecté sans accès direct” : mais quel est le rapport avec la choucroute ???

L’article manque de précision quant à la portée exacte de l’attaque, si l’antenne doit être si proche qu’on puisse voir directement l’écran à l’œil, cela n’a aucun intérêt.

Par ailleurs, dans la majorité des cas les mots de passe que nous saisissons sont masqués une fois affichés à l’écran. L’espionnage industriel, à la limite, mais cette attaque fonctionne-t-elle dans un environnement perturbé (i.e avec plusieurs écrans HDMI dans une même zone) ?

Belle prouesse technique, sur le papier, mais peu de chance qu’on entende parler de cette méthode ailleurs que dans un film Hollywoodien.

Imagine chez moi j’ai un projecteur un Google Chrome cast un Nintendo un décodeur numérique tout connecté sur un projecteur leur signal va être brouillé par trois affaires en même temps. Plus une télé cathodique qui fonctionne en même temps bonne chance.

Le DHCP ne concerne que les BlueRay… pas les connections “PC”. et ce n’est pas un chiffrement des données, mais un methode d’autorisation.

Pour les MDP il sont rarement affiché (en tout cas chez moi…)

Apres la difficulté repose sur la résolution elevé et la haute fréquence du signal qui ne se propage pas loin…

Ajoute une vitre ou un mur de béton entre l’antenne et le fil et dommage pour eux.