Quand les données privées sont en libre accès

L’actualité de ces dernières semaines a été particulièrement chargée en matière de problèmes de sécurité, de failles et de piratage informatique. A moins de vivre au fond d’une grotte, vous avez en effet sans doute entendu parler des piratages subis par Orange ou Ebay, ou bien de la faille de sécurité qui a touché OpenSSL. Pourtant, la négligence des utilisateurs suffit parfois à mettre en péril les données privées ou confidentielles d’un particulier ou d’une entreprise.

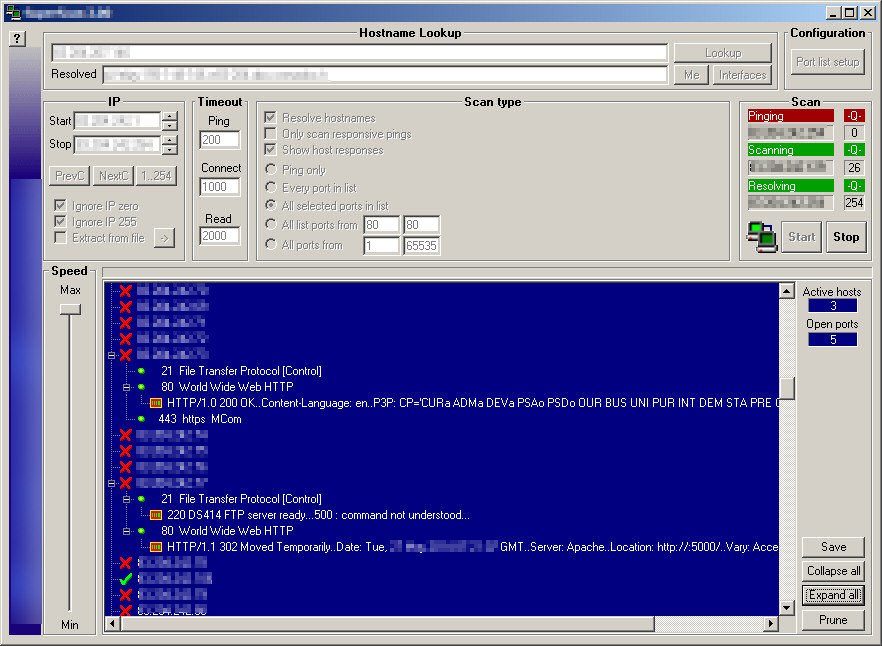

Pour réaliser ce dossier, nous avons tout simplement utilisé un scanner d’adresses IP, un outil gratuit que tout un chacun peut télécharger via son moteur de recherche préféré et qui permet très simplement d’obtenir une liste d’adresses IP avec des ports ouverts. Voici donc une petite compilation de ce qu’il ne faut surtout pas faire si vous voulez garder vos données personnelles chez vous, bien au chaud.

Avertissement : Tom’s Hardware ne saurait être tenu pour responsable de tout préjudice direct ou indirect du fait d’une utilisation ou interprétation frauduleuse des pages qui vont suivre. Pour rappel, l’accès et le maintien frauduleux dans un système de traitement automatisé de données est puni par la loi.

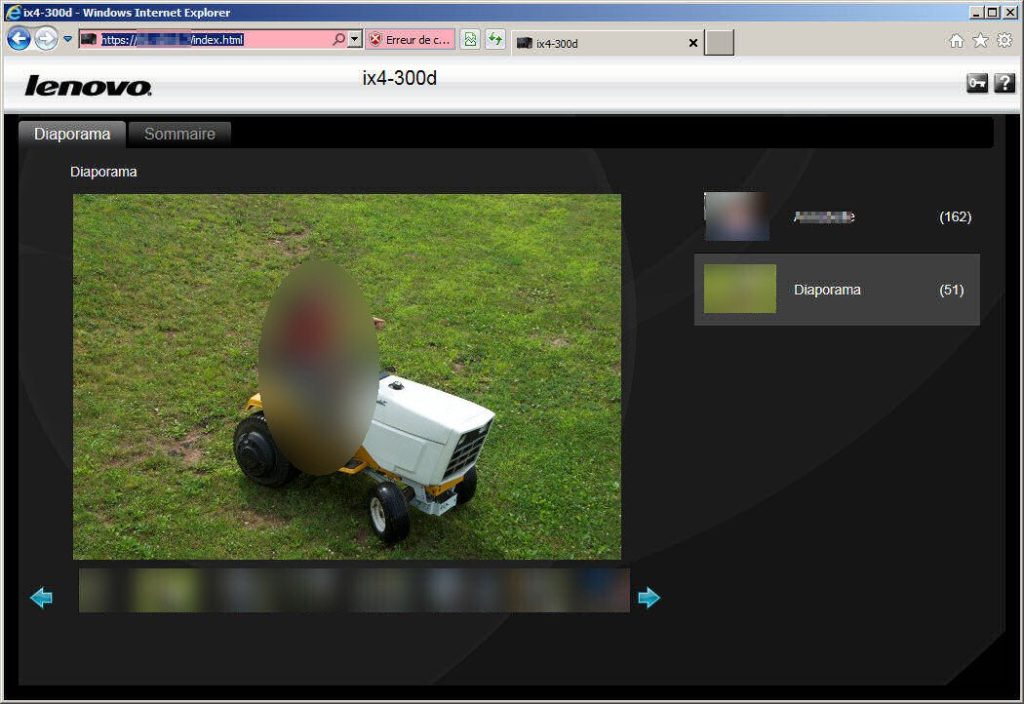

Un NAS Lenovo qui publie des photos privées

L’un des problèmes les plus souvent rencontrés en matière de négligence informatique est probablement l’absence de personnalisation de l’identifiant de connexion et du mot de passe nécessaires pour se connecter à un appareil.

Ici, nous avons droit à un NAS Lenovo ix4-300d qui n’a pas peur de partager sur la toile les photos personnelles qu’il héberge.

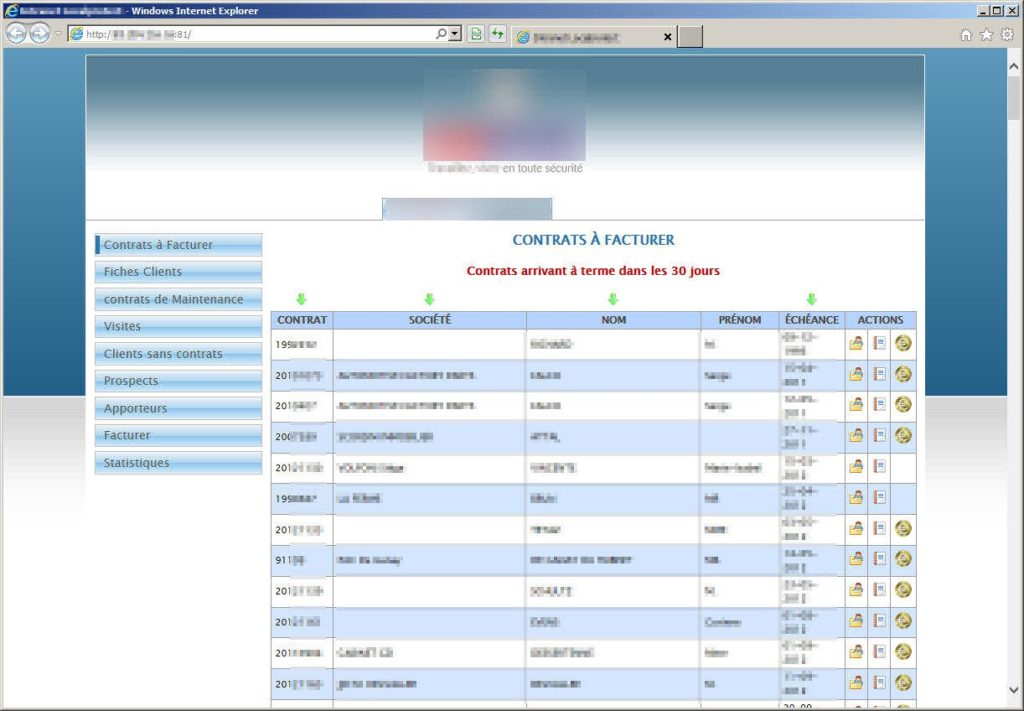

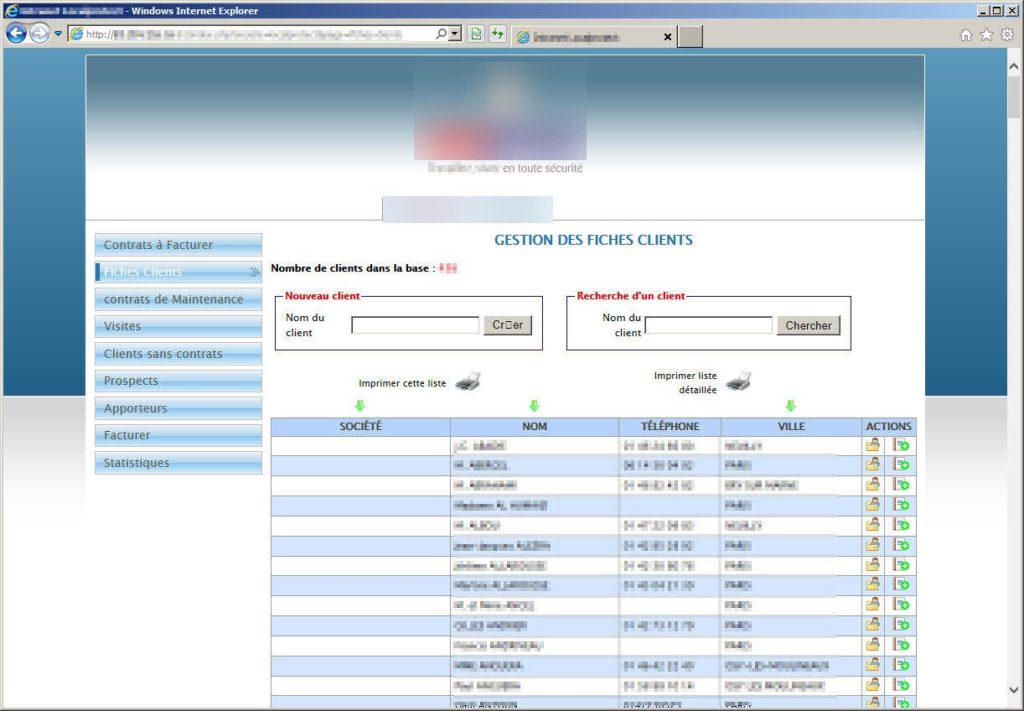

Des clients et contrats visibles par tous

Le libre accès et la diffusion de photos personnelles est déjà gênant pour l’utilisateur lambda, mais que dire lorsqu’il s’agit de tous les clients, prospects et contrats d’une entreprise qu’il est possible de voir directement en ligne, toujours sans qu’aucun identifiant ou mot de passe ne soit demandé ?

Des données privées plutôt publiques

Contrats, coordonnées complètes des clients et prospects, facturation, statistiques : tout y est ! Ce n’est plus de la négligence, c’est carrément de l’incompétence de la part du webmaster et/ou de l’administrateur réseau… Lorsque l’entreprise se sera fait “aspirer” sa liste de clients par un concurrent, peut-être pensera-t-elle alors à sécuriser ses données ?

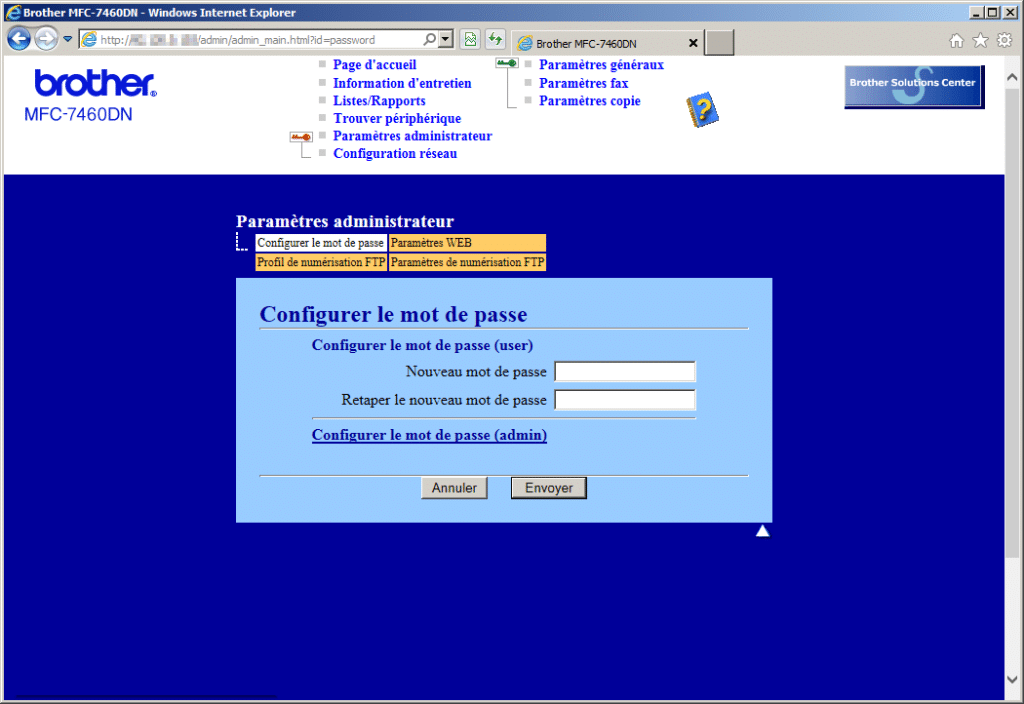

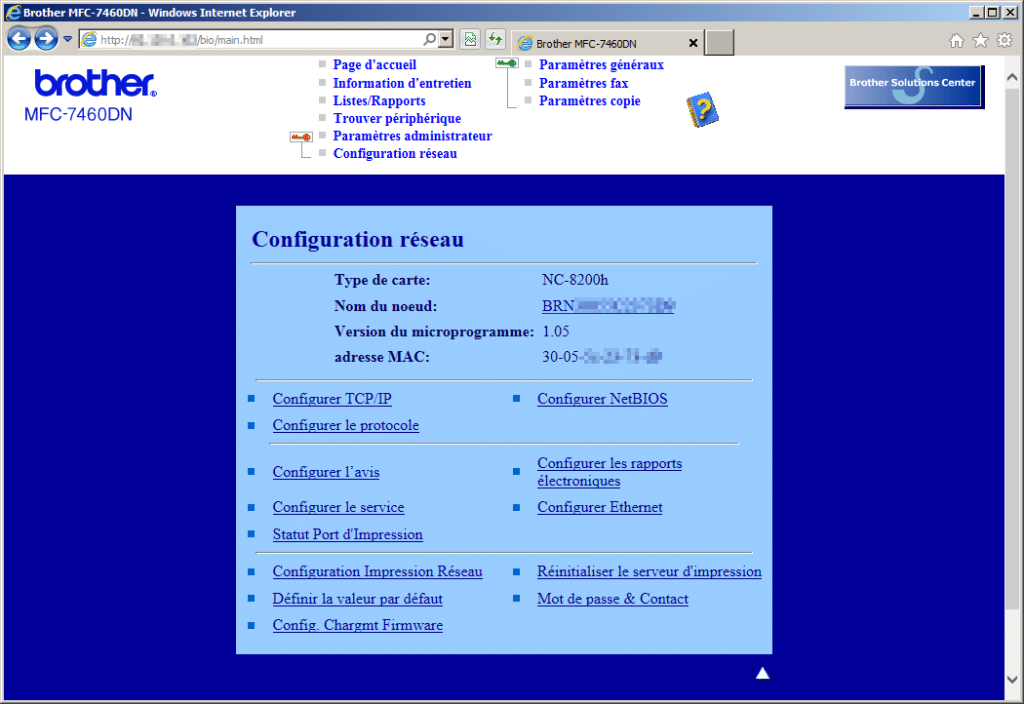

Une imprimante perdue sur la toile

L’absence de personnalisation des identifiants et mots de passe par défaut est un problème extrêmement commun, de très nombreux utilisateurs gardant la configuration d’usine par méconnaissance, négligence ou parfois flemme. Ici par exemple, cette imprimante est en “accès libre”, l’utilisateur n’ayant pas pensé à modifier le mot de passe du compte administrateur.

Pour l’anectdote, il suffit de cliquer sur l’icône d’aide pour que le serveur de l’imprimante nous communique le login et le mot de passe définis par défaut…

Et si j’imprimais chez quelqu’un que je ne connais pas ?

Bien entendu, un accès “administrateur” permet de totalement modifier la configuration de l’imprimante en question, voire d’imprimer à distance. Dans le pire des cas, on peut imaginer qu’il soit possible de rendre inopérant l’appareil, par exemple en lançant une mise à jour du firmware de l’imprimante avec un mauvais firmware.

On notera au passage que pour que cette imprimante soit visible depuis l’extérieur, il a bien fallu qu’à un moment ou un autre l’utilisateur configure son routeur en conséquence (imprimante placée en DMZ, ou bien règles NAT/PAT)…

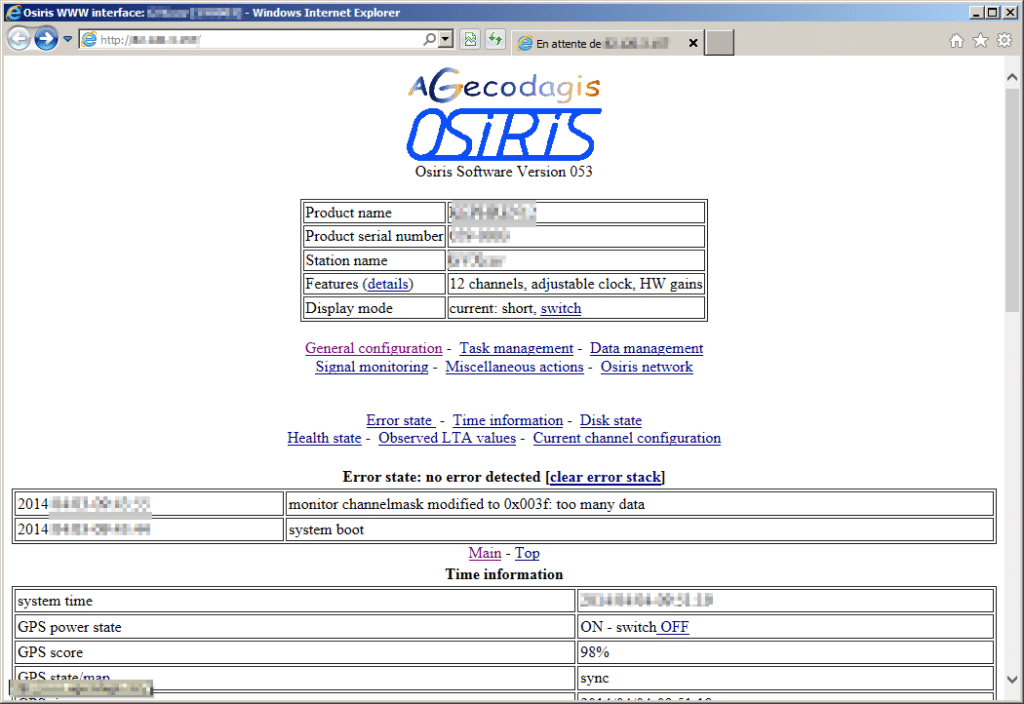

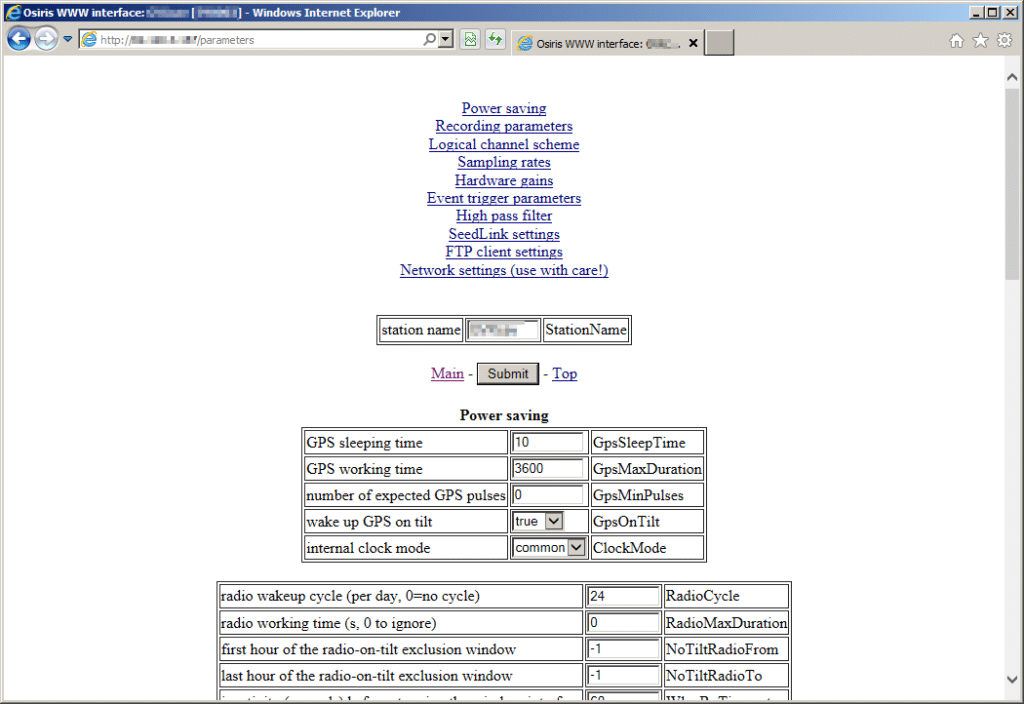

Un sismographe en accès libre

Parfois, il n’y a même pas besoin de connaitre les identifiants de connexion génériques d’un appareil pour y accéder : il n’y en a pas ! Ce sismographe Agecodagis fait partie d’un réseau de 500 stations éparpillées dans le monde entier, et on espère que l’accès aux autres stations est un peu mieux protégé que celui-ci.

Jouer avec le GPS associé au sismographe

Que penser de la précision des données recueillies par ce sismographe si de nombreux paramètres – par exemple sa position exacte déterminée par GPS ! – peuvent être modifiés par tout un chacun ?

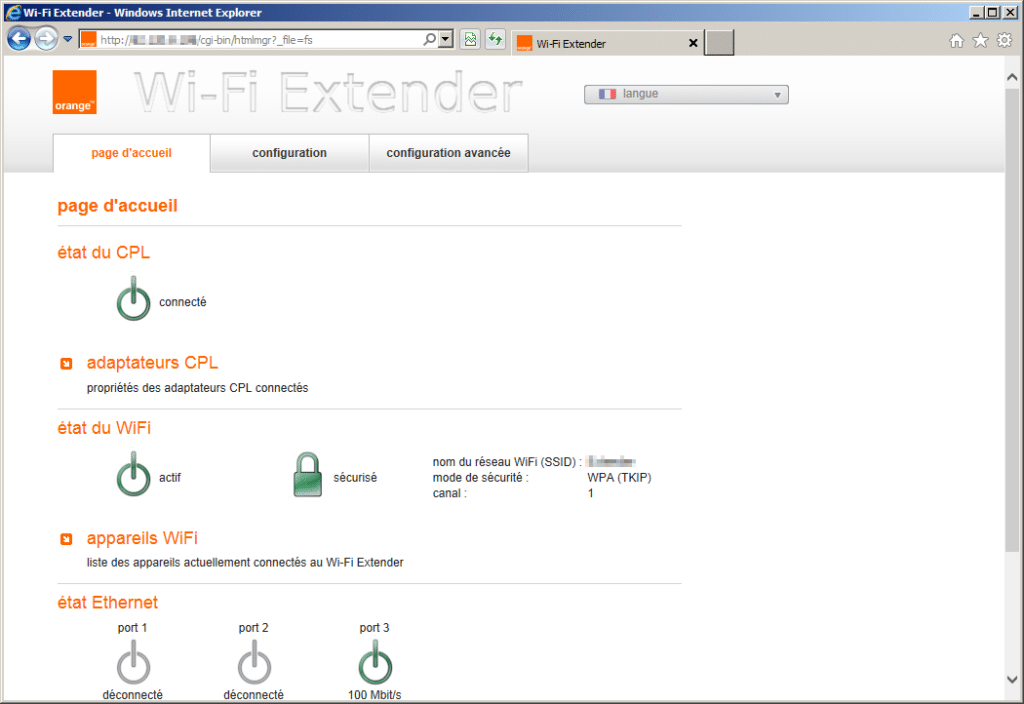

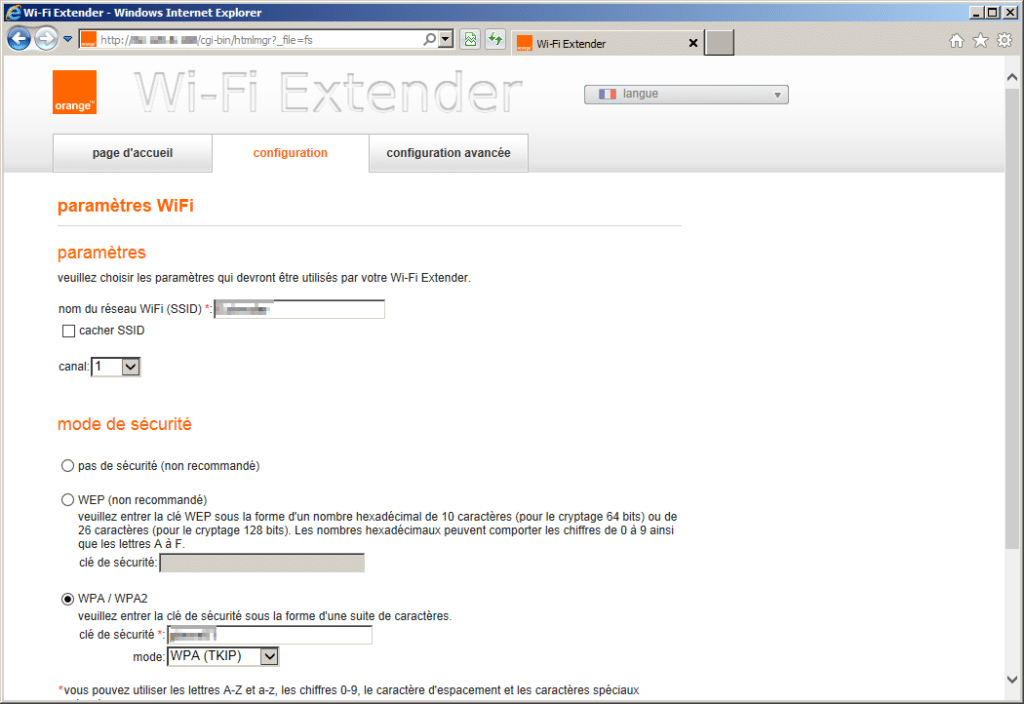

Etendre son réseau WiFi, mais jusqu’où ?

Avec ce WiFi Extender d’Orange, qui permet comme son nom le laisse supposer d’augmenter la portée d’un signal WiFi, nous avons encore un cas d’oubli de personnalisation d’identifiant et de mot de passe.

Un WiFi Extender bien bavard

Ce qui est ici assez gênant, c’est qu’il est possible de trouver le SSID du réseau, la clé WPA utilisée ainsi que les identifiants de connexion (avec le mot de passe bien entendu) de la Livebox présente sur cette ligne ADSL, tout simplement en affichant la source de la page ! On vous laisse imaginer les dégâts que quelqu’un de malintentionné peut ensuite faire…

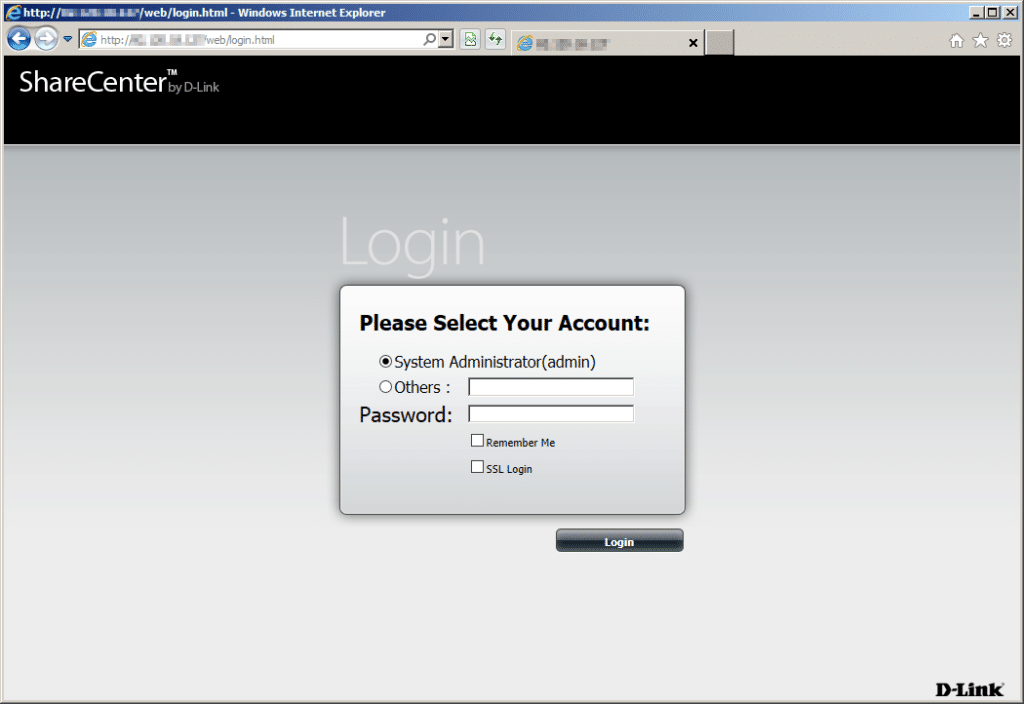

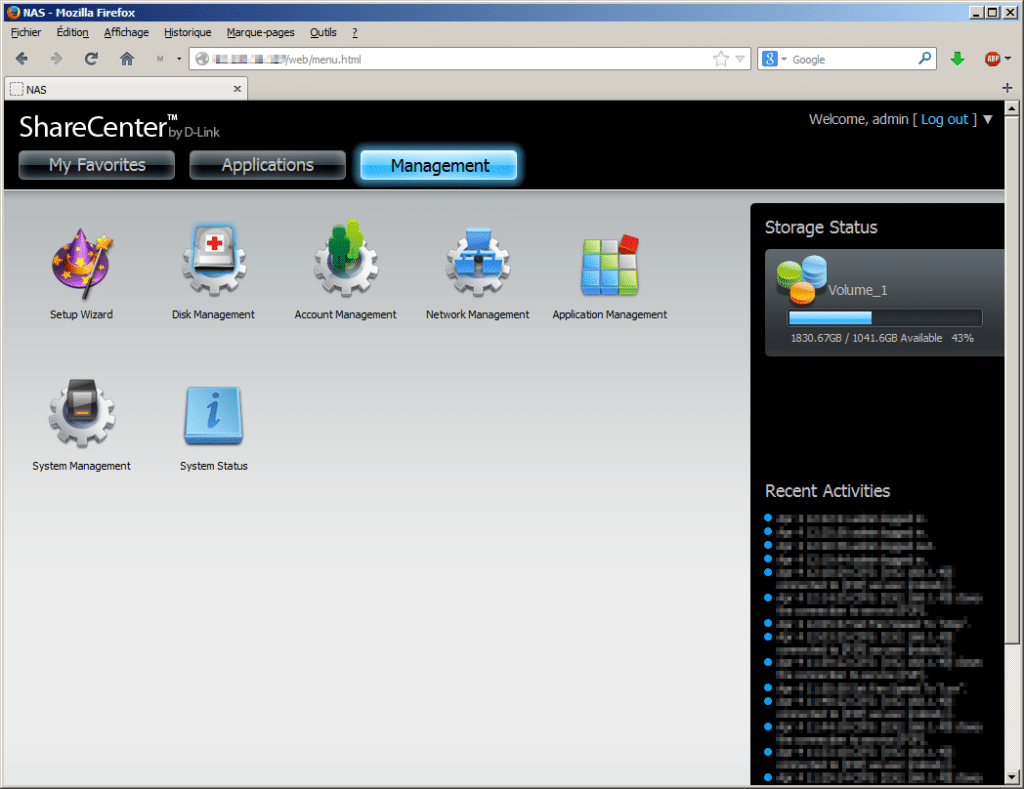

Un NAS D-Link qui vous accueille à bras ouvert

Toujours dans la catégorie “j’oublie de changer le mot de passe par défaut“, voici un NAS D-Link bien sympathique : en gardant la configuration d’usine (ce qui est ici le cas), il n’y a pas de mot de passe pour le compte “admin”…

Bienvenue, cher administrateur

Bien entendu, avec un accès administrateur, il est possible d’avoir un contrôle total sur le NAS et les données qu’il héberge. Une fois encore, la négligence de l’utilisateur aurait pu mettre à mal la confidentialité de ses données.

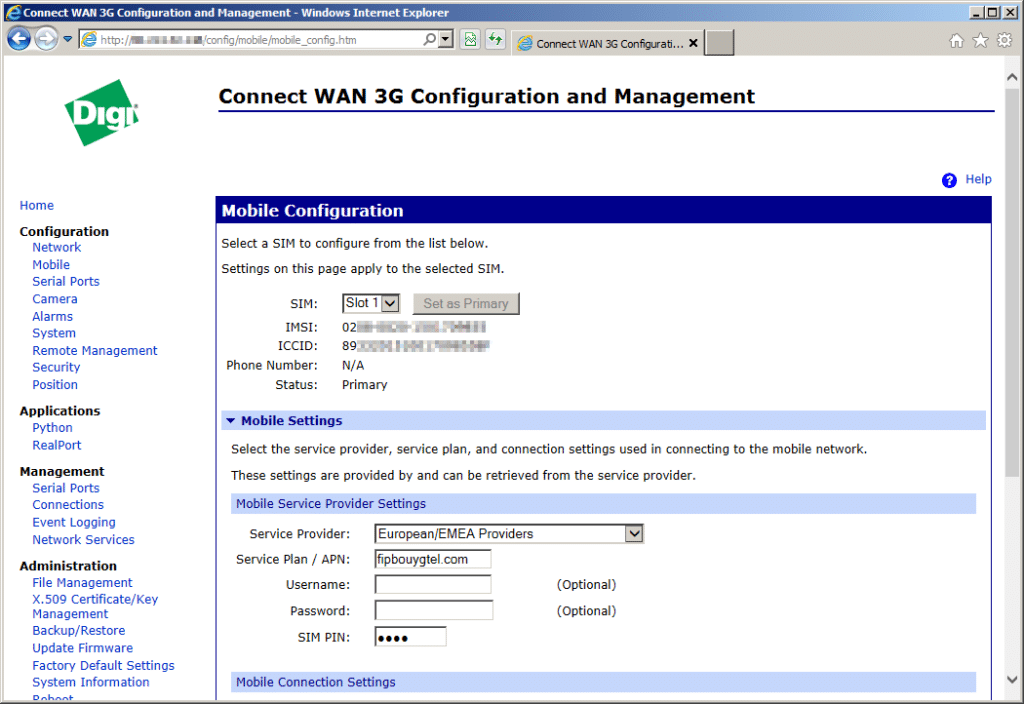

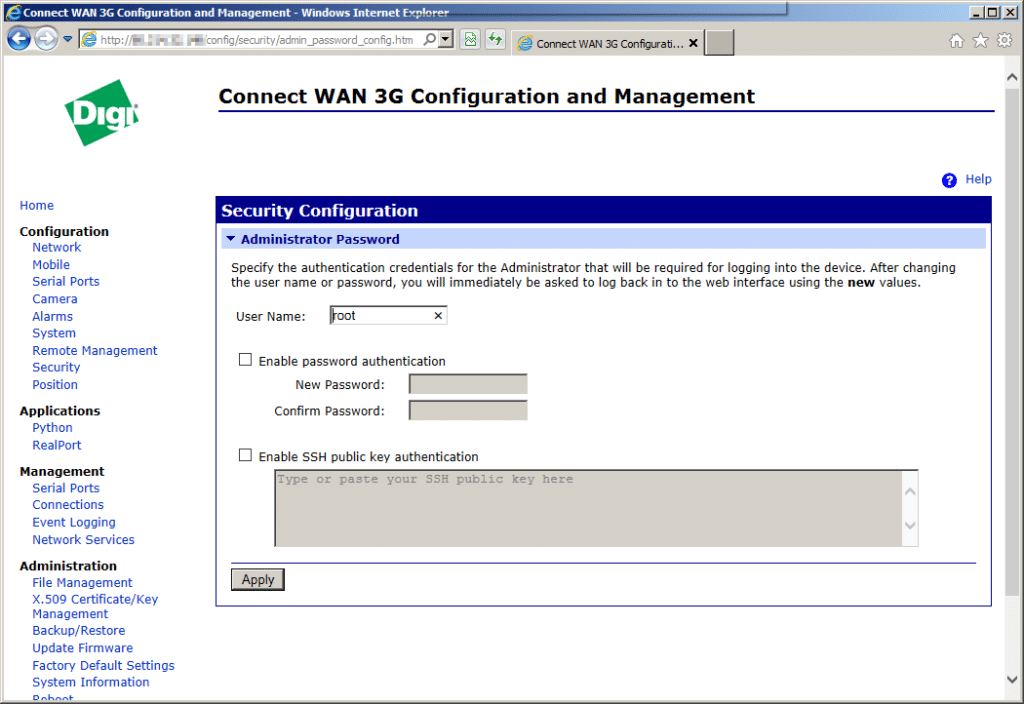

Une caméra 3G sans mot de passe

L’absence d’accès sécurisé sur certains appareils directement reliés à Internet peut se montrer extrêmement dangereux. Ici, nous avons affaire à une caméra connectée via une liaison 3G proposée par Bouygues Telecom. Il est du coup possible de connaitre un certain nombre de détails que l’utilisateur aurait probablement préféré ne pas divulguer.

Password et clé SSH ? Je connais pas…

Pourtant, il aurait suffit de simplement cocher une case et de rentrer un mot de passe ou une clé SSH publique pour sécuriser l’accès à cet appareil… Qui a dit “négligence caractérisée” ?

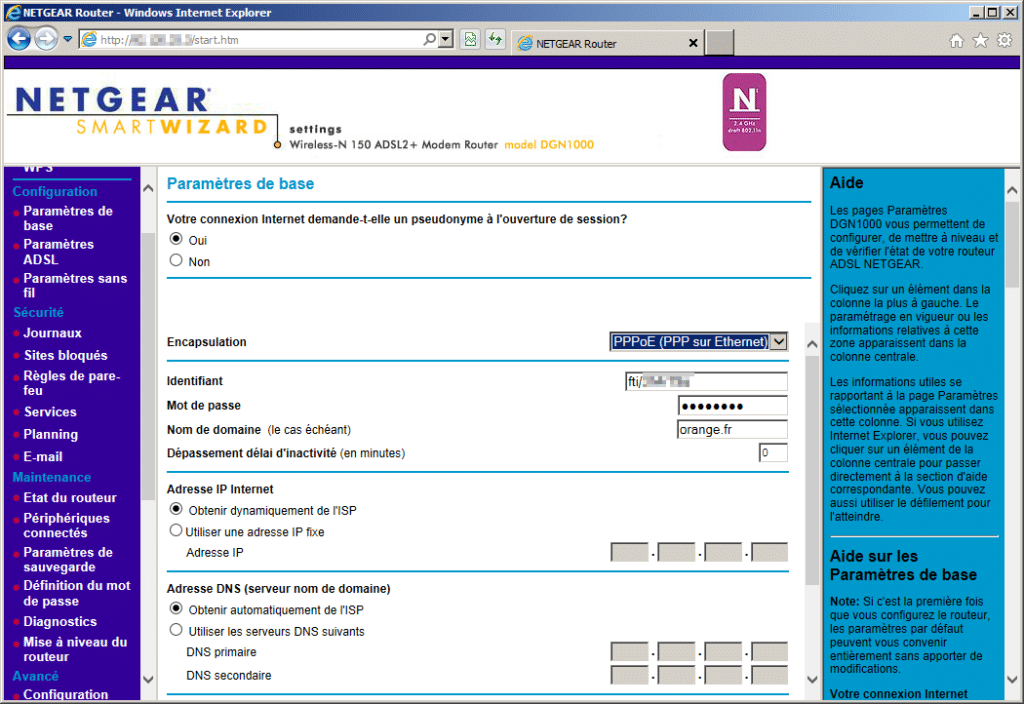

Un routeur D-Link en configuration d’usine…

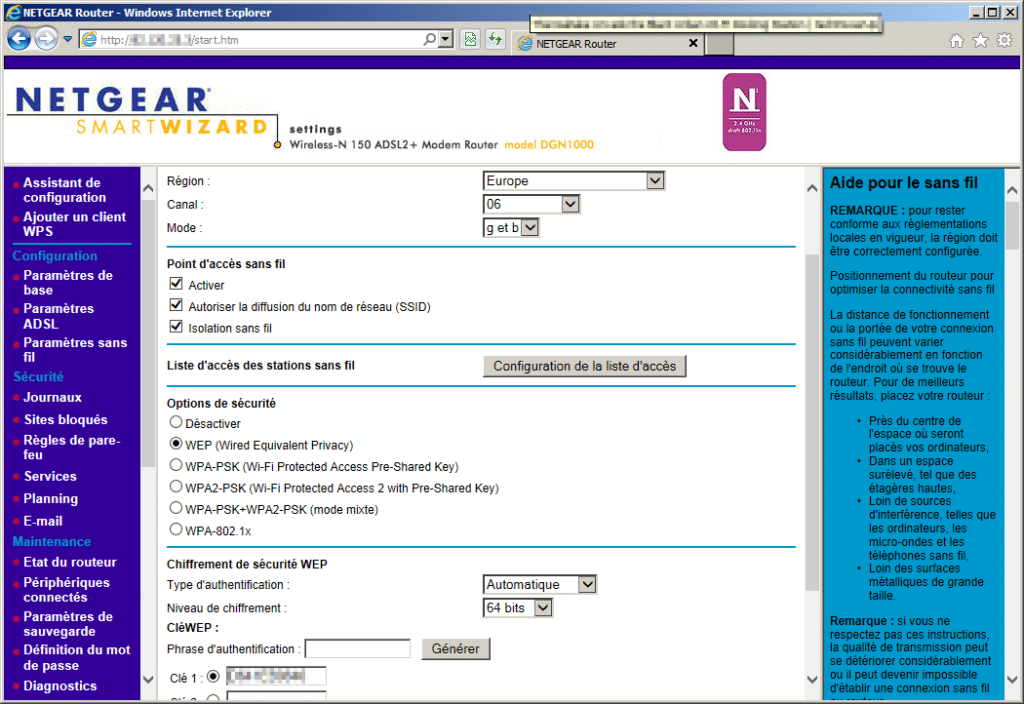

Encore et toujours dans la catégorie “routeurs laissés en configuration d’usine” et donc avec les identifiants et mots de passe par défaut, voici un Netgear DGN1000, un routeur ADSL2+ qui fait également office de point d’accès WiFi 802.11n.

…et avec une clé WEP sur 64 bits, tant qu’à faire !

Et justement, en parlant de wifi, l’utilisateur (en plus de ne pas configurer de mot de passe) a choisi d’aller au bout de sa négligence : clé de sécurité WEP, et sur 64 bits seulement s’il vous plait. Il ne manque plus que le panneau “Servez-vous”…

Des repertoires en accès libre…

Voici maintenant une petite curiosité, encore et toujours en accès libre non sécurisé : une liste interminable de répertoires…

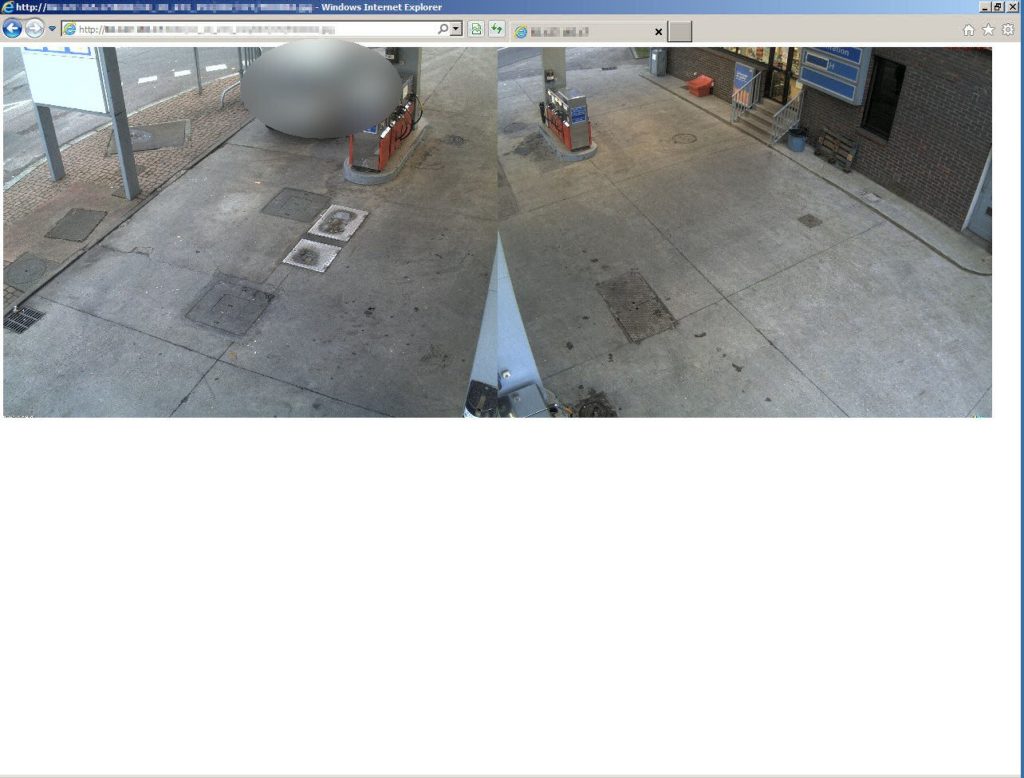

Qui cachent des photos d’une station-service

…qui cachent en réalité des photos de caméras de surveillance provenant d’une station-service ! Il faudrait leur demander s’ils ont bien été autorisés par la CNIL à mettre à la disposition du grand public de telles photographies. L’accès à ces données est en effet totalement libre, alors qu’il aurait été si simple de configurer le serveur pour qu’il demande un identifiant et un mot de passe…

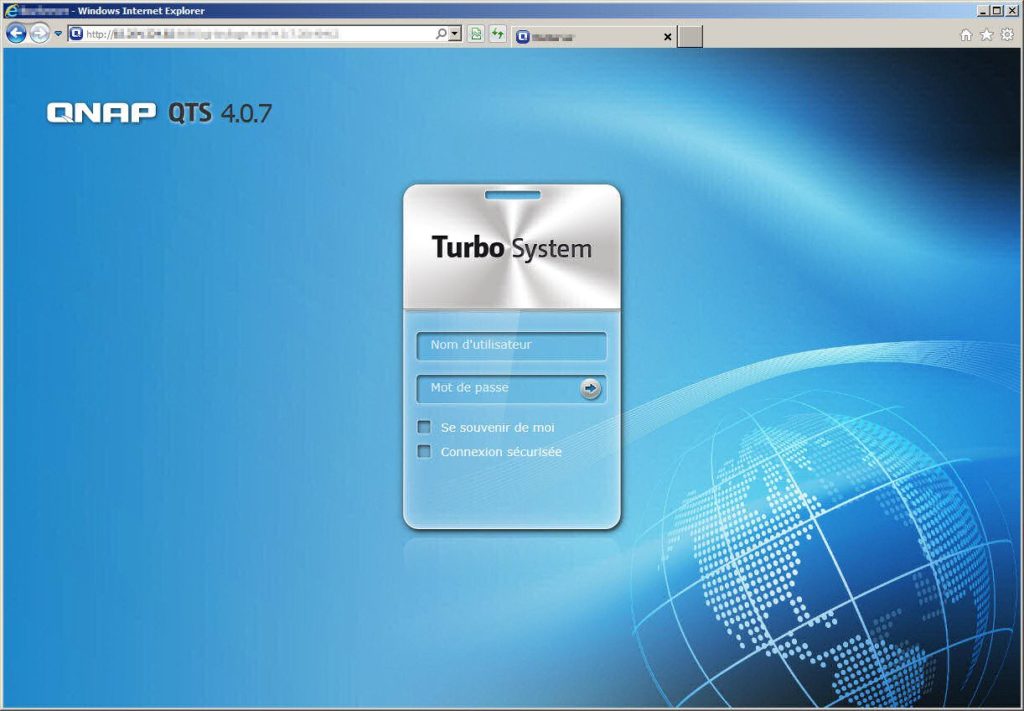

Un NAS QNAP en configuration d’usine

Terminons (une fois n’est pas coutume) par un NAS QNAP, encore et toujours dans sa configuration d’usine et donc avec les identifiants/mot de passe définis par défaut.

Il ne manquait qu’un simple mot de passe…

Sans surprise, l’accès administrateur nous permet d’accéder à la totalité des paramètres et des données de ce NAS. Et ici encore, il aurait pourtant fallu d’un simple petit mot de passe pour protéger l’accès aux données.

C’est bien là tout le problème : de très nombreuses personnes ne pensent tout simplement pas à configurer leur NAS, leur routeur ou leur appareil connecté au réseau. Nous ne parlons pas ici de piratage, de faille de sécurité ou de bugs dans un quelconque firmware, mais plutôt de négligence ou de méconnaissance, quand il ne s’agit pas parfois simplement d’incompétence. Cela peut être d’autant plus grave que certaines données qui se retrouvent alors en libre accès (parfois même indexées par les moteurs de recherche !) sont parfois assez confidentielles pour mettre en péril une entreprise. Nous ne le dirons donc sans doute jamais assez : pensez à sécuriser l’accès à vos données !

Les derniers articles