Une vulnérabilité du module Phoenix SecureCore de certains UEFI pourrait affecter un nombre conséquent de PC. Cette faille rendrait vulnérables de nombreuses machines équipés de processeurs Intel et permettrait l’exécution de code à distance et l’installation de malware.

Les failles de sécurité sont malheureusement monnaie courante sur des systèmes d’exploitation comme Windows. Certaines d’entre elles sont particulièrement dangereuses et peuvent infecter un PC avec divers types de malwares.

Ces failles peuvent affecter des millions d’ordinateurs, comme la vulnérabilité LogoFAIL par exemple. Certains logiciels malveillants peuvent, eux, outrepasser les défenses de Windows et pirater les différents comptes des utilisateurs.

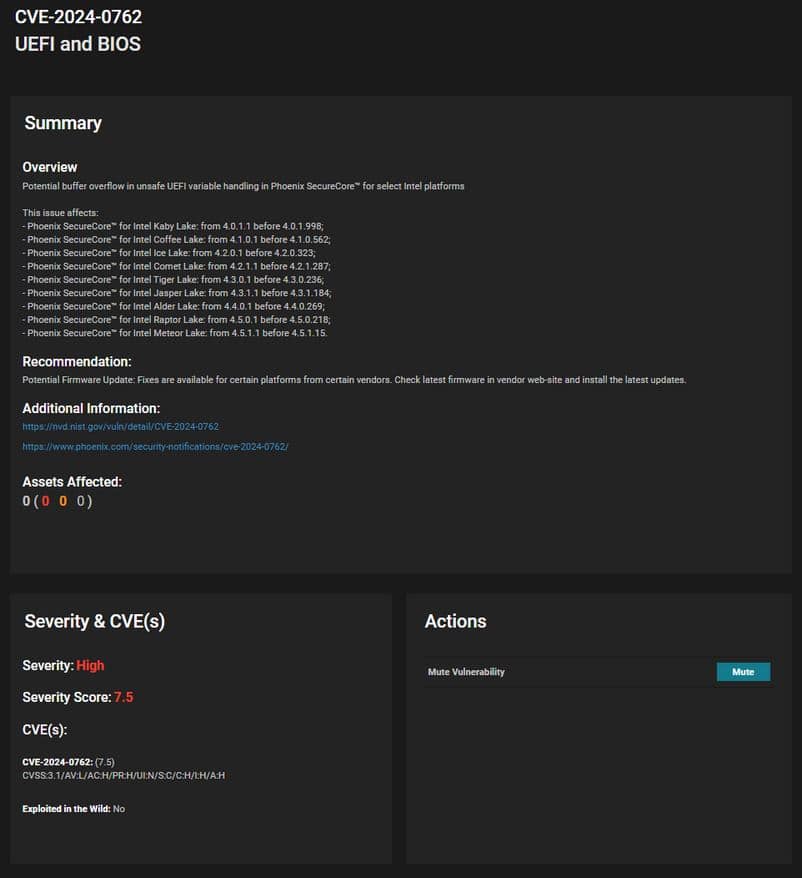

Évidemment, c’est l’ensemble des systèmes informatiques qui sont sujets à ce genre de problème de sécurité. D’ailleurs, une vulnérabilité découverte récemment (CVE-2024-0762) impacte les ordinateurs de bureau, portable mais aussi les serveurs utilisant un processeurs Intel.

Celle-ci permet à un pirate d’exécuter du code malveillant à distance sur les appareils vulnérables. La faille de sécurité en question, baptisée “UEFICANHAZBUFFEROVERFLOW”, affecte le module Phoenix SecureCore de l’UEFI de certains appareils équipés de CPU Intel.

Votre PC équipé d’un CPU Intel est probablement vulnérable

La liste des plateformes impactés par le module de l’UEFI est assez longue et contient notamment les Raptor Lake ainsi que les plus récents Meteor Lake. Si le nombre exact de PC à risque est inconnu, ceux utilisant les familles de CPU suivantes sont potentiellement vulnérables :

| Processeurs | Versions vulnérables |

|---|---|

| Alder Lake | 4.4.0.1 à 4.4.0.269 |

| Coffee Lake | 4.1.0.1 à 4.1.0.562 |

| Comet Lake | 4.2.1.1 à 4.2.1.287 |

| Ice Lake | 4.2.0.1 à 4.2.0.323 |

| Jasper Lake | 4.3.1.1 à 4.3.1.184 |

| Kaby Lake | 4.0.1.1 à 4.0.1.998 |

| Meteor Lake | 4.5.1.1 à 4.5.1.15 |

| Raptor Lake | 4.5.0.1 à 4.5.0.218 |

| Tiger Lake | 4.3.0.1 à 4.3.0.236 |

CVE-2024-0762 serait apparemment due à un bug du firmware de l’UEFI et résiderait dans le sous-système System Management Mode (SSM) du module Phoenix SecureCore. Ce problème de sécurité permettrait aux attaquants de réécrire la mémoire adjacente et, par conséquent, d’élever leurs privilèges.

Le problème serait lié à une variable non sécurisée dans la configuration du Trusted Platform Module (TPM). Cela entraînerait un dépassement de tampon et une éventuelle exécution de code malveillant, indépendamment de la présence d’une puce de sécurité TPM. Malheureusement, compte-tenu du fait qu’elle affecte l’UEFI cette attaque serait invisible.

Mettre à jour son système est une priorité

À l’origine détectée par les chercheurs en cybersécurité d’Eclypsium sur des PC Lenovo (ThinkPad X1 Carbon 7ème génération et X1 Yoga 4ème génération), les appareils vulnérables pourraient être bien plus nombreux.

Heureusement, Lenovo a déjà publié une mise à jour du firmware devant régler le problème, cependant l’ensemble des machines affectées pourrait ne pas la recevoir de manière simultanée. De plus, la faille pouvant toucher les ordinateurs utilisant un CPU Intel, Lenovo n’est pas l’unique marque affectée par “UEFICANHAZBUFFEROVERFLOW”.

La vulnérabilité étant classée CVSS 7,5, il est donc conseillé aux utilisateurs de PC potentiellement affectés de contacter leur fournisseur. Enfin il est urgent de mettre à jour l’UEFI de la carte mère si une update de sécurité est disponible.

- Une vulnérabilité du module Phoenix SecureCore de l’UEFI expose de nombreux PC au piratage.

- La faille affecte exclusivement les ordinateurs équipés par des processeurs Intel.

- Un bug du firmware permet l’exécution de code malveillant à distance.

Source : Eclypsium